WORDPRESS ブルートフォースアタックから守る

2017年7月24日Wordpress, wordpressセキュリティ

ブルートフォースアタックって何!?と思う方もいるかと思いますがこの攻撃が一番緩くて多い攻撃なのです。おそらくこの攻撃を受けていないサイトは無いのではないでしょうか?

ログインの機能を持ったサイトなら必ず受けているはずです。WORDPRESSの場合もちろんこの攻撃は受けています。それは当然のことで世界で最も使われているCMSだから、攻撃する方も事前に調査しています。

ログインページはURIパスがどうなっているか?あるいはソースコードを呼んで弱点は無いのか。など当然考えていると思います。

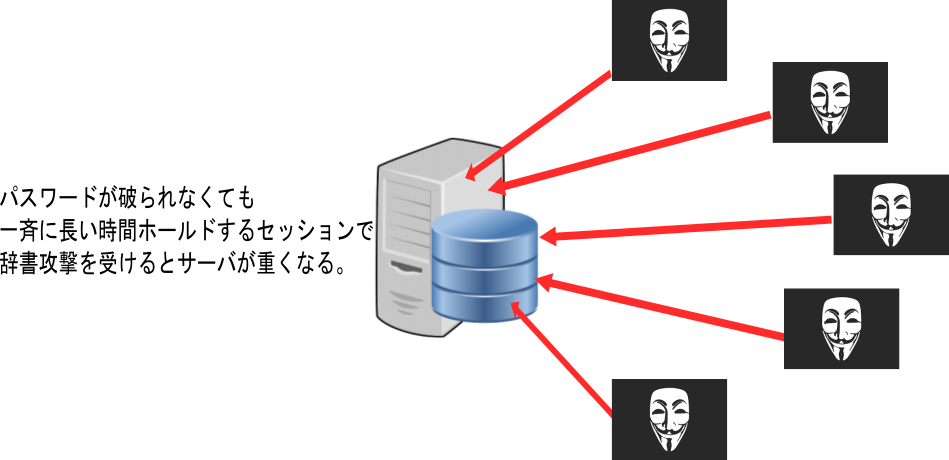

この攻撃をあまり軽んじていると痛い目に会います。その理由はDoS攻撃に使われていることもあるからです。つまりこのようになるからです。

WORDPRESSの場合はこのようにログインやxmlrpc.phpに対しDoS攻撃を相乗りして相乗的に仕掛けてくるものもあり対策をしたのに、いまいち効果が出ていないケースが有ったりします。その場合はDoS攻撃を相乗りで仕掛けているケースを疑って見ましょう。 中にはパスワードを複雑にするとかadminユーザをなくすという方法を目にしますが、DoS攻撃には効果はありません。

この場合の対策はどうしたら良いのでしょうか?

- wp-login.phpのURLパスファイル名を変更する。

- /wp-admin/で直接ログインへ飛ばさないようにする

- 管理画面に入れるユーザのIPを制限する

- xmlrpc.phpを実行できるユーザのIPを制限する

サーバの知識を持っている方なら上記の方法を処置するのは簡単だと思います。この処理をすることで意外にも多くのサイトのレスポンス反応が良くなるケースが多いです。遅いのがまさか緩いDoS攻撃を受けているなんて気づかないものです。

もしやり方がわからない場合は、別途弊社までご相談ください。